こんにちは、ひろかずです

コンプライアンス対応のために、定期的なスキャン実行をしたいんだけど、Microsoft Defender ATP for macOSではどうやるの?って声が聞こえてきたので一筆書きます

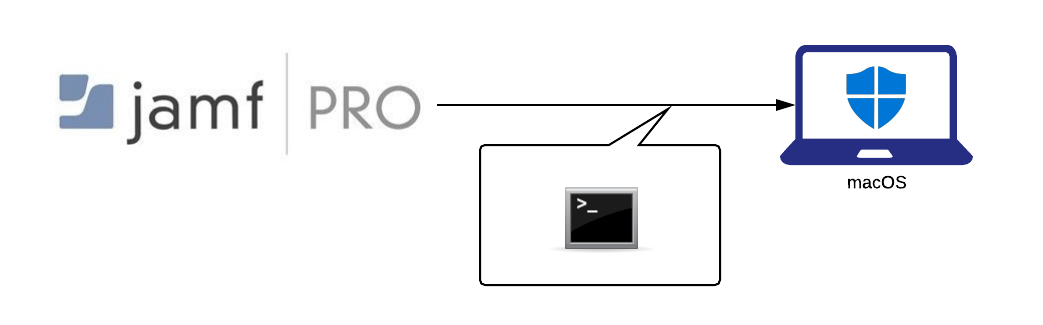

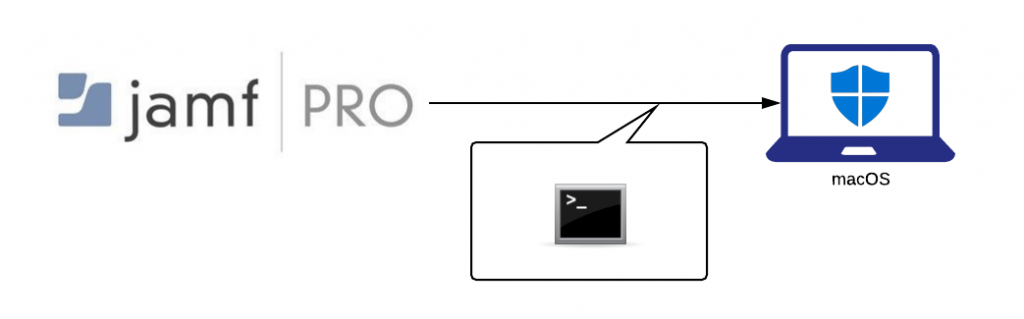

tl;dr的な何か

- Microsoft Defender ATP for macOSには、2020年3月31日現在、定期スキャン設定はありません

- なので、Jamfを使って、フルスキャンを実行するスクリプトを定期的に配信します

- フルスキャン実行時には、パフォーマンス影響が出る可能性があるので、ご利用は計画的に

ざっくり構成

前提

- macOSをJamf Proで管理していること

- Jamf Proで必要な操作ができる権限を有していること

- macOSにMicrosoft Defender ATP for macOSを導入していること

工程

- Jamfにスクリプトを設定

- Jamfでポリシーを作成して配信

- 結果確認

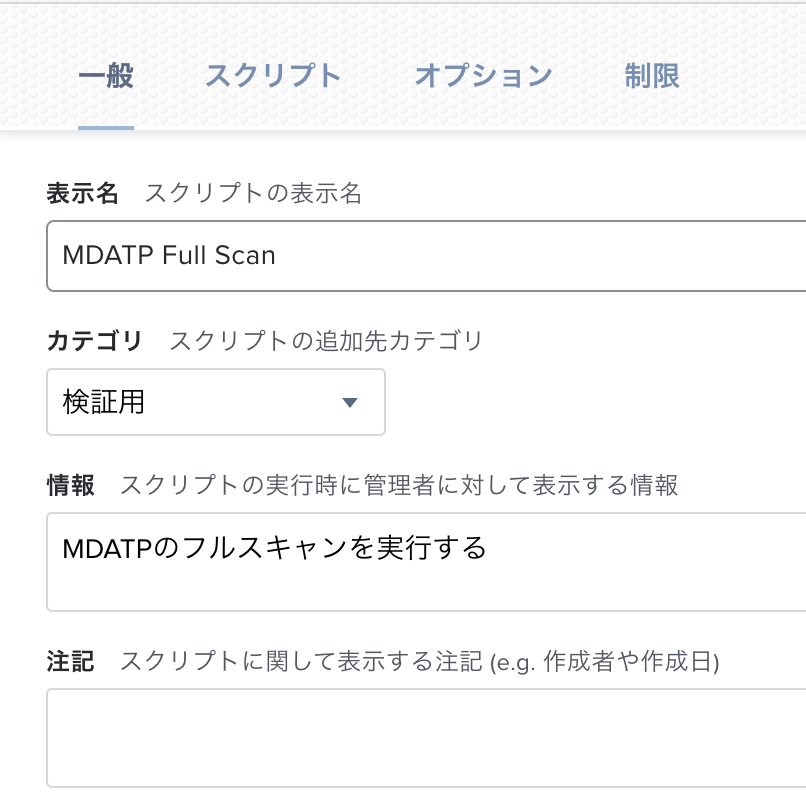

1. Jamfにスクリプトを設定

- Jamf Pro管理画面にログインし、右上のギアアイコンを選択

- [コンピュータ管理]を選択して、[スクリプト]を登録

- 表示名を設定

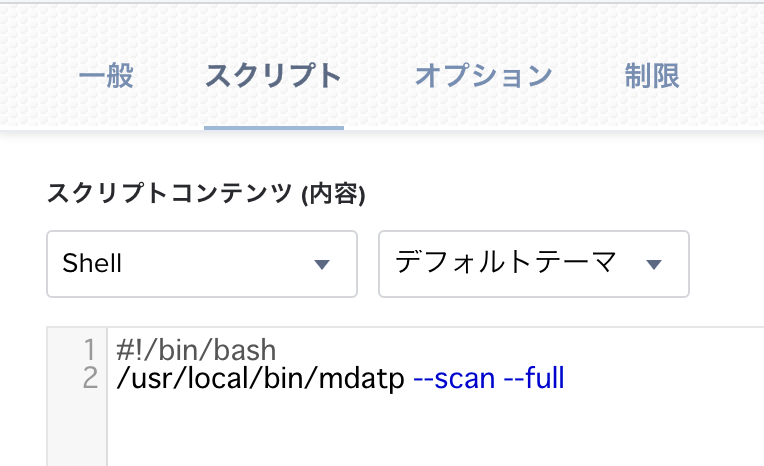

- [スクリプト]タブを選択し、スクリプトを貼り付けて、[保存]を選択

#!/bin/bash

/usr/local/bin/mdatp --scan --full

2. Jamfでポリシーを作成して配信

- [コンピュータ]>[ポリシー]を選択し、[+新規]を選択

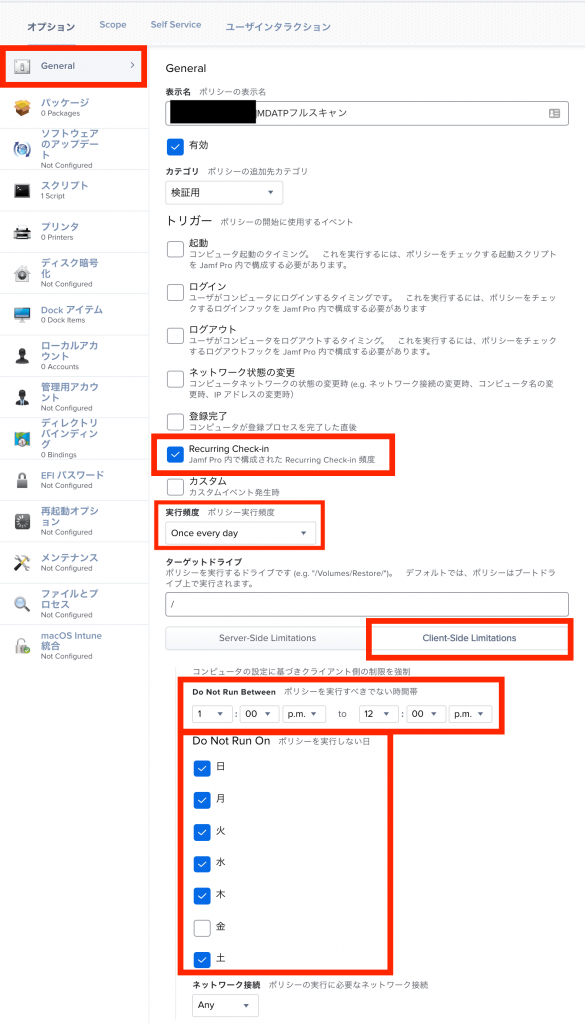

- Genralセクションでは、以下を設定

- 表示名の登録

- トリガーを[Recuring Check-in]に設定

- 実行頻度を[Once every day]を選択

- [Client-Side Limitations]を選択し、「実行させたくない」曜日と時間帯を設定

- この例では、金曜の正午から13時の間に実行するよう設定

- スクリプトセクションでは、[Configure]を選択

- 先程選択した、スクリプトの[Add]を選択

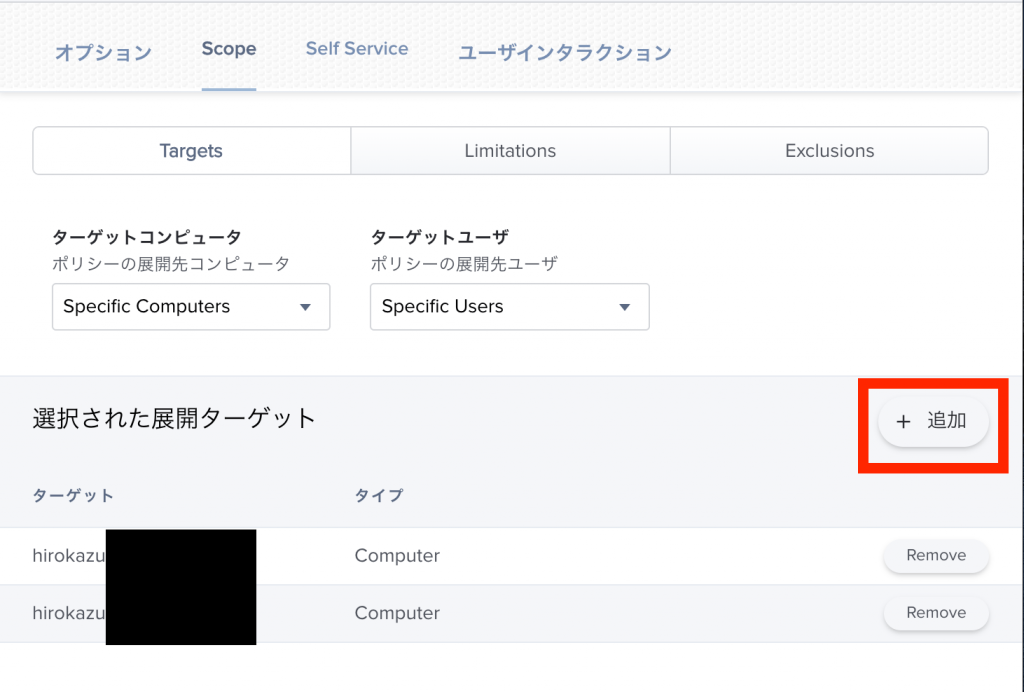

- [Scope]タブを選択して、[+追加]を選択

- ここでは、検証用にコンピュータを個別指定しています

- 実際に展開する時は、

10.15-macOS Catalina-previosや10.15-macOS Catalina-latestなどを選択することでしょう

- [保存]を選択したら、設定が展開されます

3. 結果確認

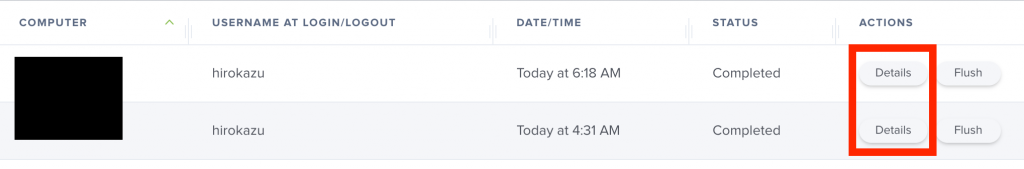

- 作成したJamfポリシーを選択し、右下に配置されているログアイコンを選択

- 結果を確認するコンピュータの[Details]を選択

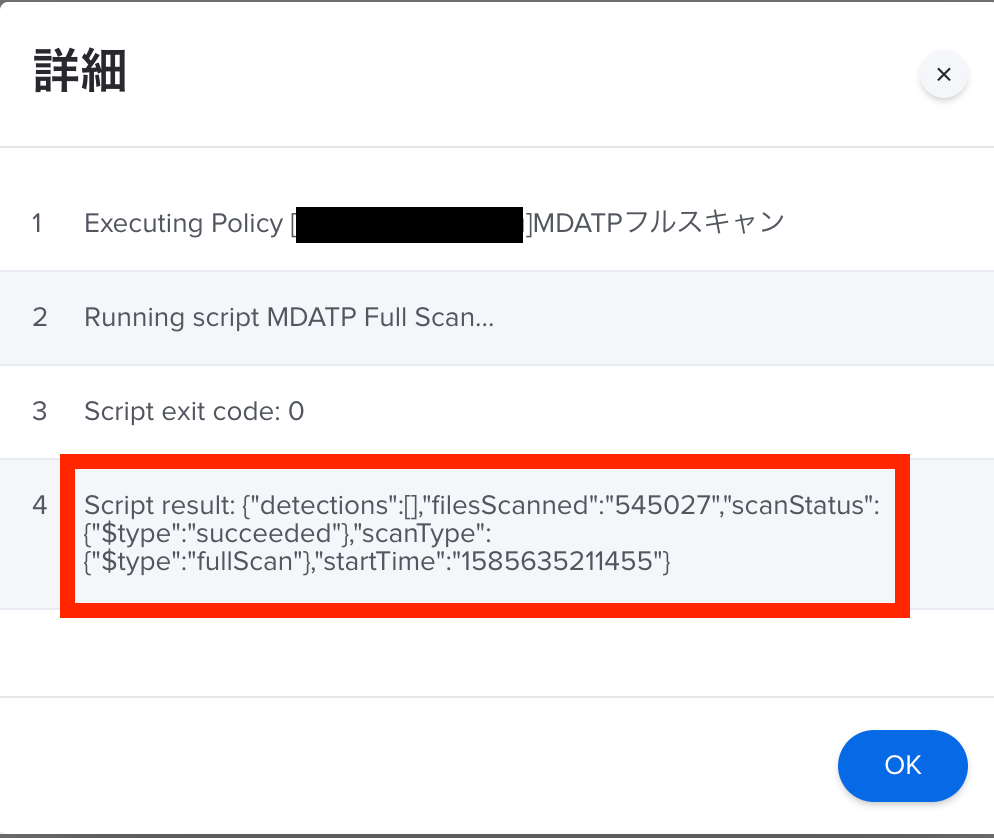

- 実行が成功している場合、以下のように表示されます

おわりに

- 実行してみると、手元の環境ではパフォーマンスの影響は出ていません

- スクリプトをローカルで実行すると、多大なパフォーマンス影響が出ていたので、油断できないかも

- 試して見る時は、展開範囲を絞った状態で、ある程度の期間様子を見たほうが良いかもしれません

以上で、MDATPの定期スキャンを実行することができました

今日はここまでです

お疲れさまでした